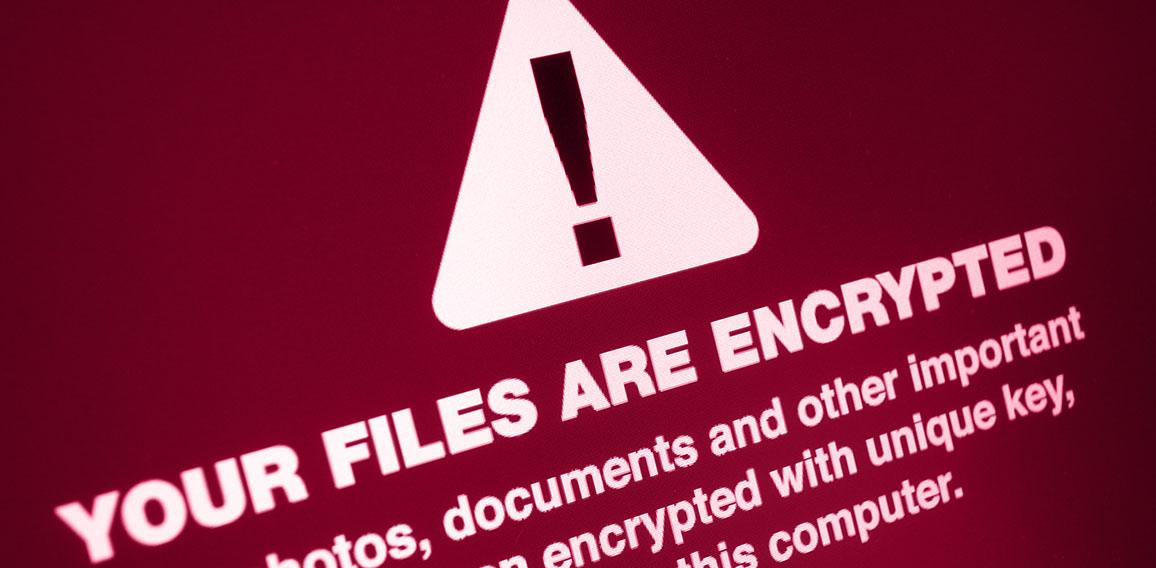

Schadsoftware verschlüsselt Daten eines großen Elektrohändlers. IT-Spezialisten durchkämmen im Kreis Parchim-Ludwigslust über Wochen das System der öffentlichen Verwaltung nach Malware. Beispiele für Angriffe auf große Netzwerke gibt es derzeit viele. Wer digitale Hintertürchen sucht, findet allerlei Wege, an wertvolle Informationen zu kommen.

Andreas Köninger, Vorstand der SinkaCom AG und Digitalisierungsexperte, beantwortet fünf Fragen rund um IT-Sicherheit für Unternehmen.

Welche Hardware braucht digitale Sicherheitsvorkehrungen?

Sämtliche Endgeräte eines Netzwerks benötigen professionellen Virenschutz, eine fachmännische Konfiguration und aktuelles Patchmanagement. Dazu gehören nicht nur Computer, sondern auch Tablets, Smartphones, Notebooks, Drucker und insbesondere Server. Sie alle stellen potenzielle Einfallstore für Malware dar und sind auf entsprechende Sicherung angewiesen.

Außerdem ist die Einrichtung einer professionellen Firewall unerlässlich. Sie dient als erste Verteidigungslinie gegen Gefahren aus dem Netz. Zusätzlich sollten überflüssige Systeme nicht weiter betrieben werden. Je geringer der digitale Fußabdruck, desto schwerer tun sich potenzielle Eindringlinge.

Wie lassen sich Gefahrenquellen erkennen?

Um eine Basis für effektive Präventivmaßnahmen zu schaffen, müssen Unternehmen im ersten Schritt einen Überblick über die eigenen Ressourcen gewinnen. Dabei hilft eine Liste aller Geräte mit datenverarbeitenden Kapazitäten sowie jeder installierten Software. Sie vereinfacht auch die Versorgung aller Hardware mit aktualisierten Programmen.

Um über akute Schwachstellen der eigenen Infrastruktur auf dem Laufenden zu bleiben, lohnt sich zudem die Einrichtung eines technischen Postfachs. Newsletter der eigenen Dienstleiter und Programme sowie einer seriösen Nachrichtenquelle informieren zuverlässig über die gegenwärtige Sicherheitslage. Ebenfalls sinnvoll ist ein halbjährlicher sowie jährlicher vollständiger Scan sämtlicher Systeme, um verborgene Gefahren aufzustöbern. In diesem Zusammenhang bietet sich die Löschung nicht verwendeter Programme an, denn jede installierte Software birgt potenzielle Schwachstellen.

Wie gelingt eine zuverlässige Sicherung der Daten?

In der kontinuierlichen und vor allem mehrschichtigen Erstellung von Back-ups liegt der Schlüssel zu einer guten Absicherung. Erfahrungsgemäß erfüllt eine Kombination von zwei Systemen diese Kriterien. Das erste Back-up sollte sich mit dem Netzwerk verbinden, aber nicht von anderen Teilnehmern in der Domäne erreichbar sein.

Die zweite Sicherung geschieht von diesem System aus, das für den Vorgang physisch angebunden wird. Als Speichermedium genügt bereits eine HDD oder NAS. Ein Zugriff auf das Internet sollte für dieses Back-up zu keinem Zeitpunkt möglich sein. Auf diese Weise wird verhindert, dass Trojaner Daten weder hoch- noch herunterladen können.

Teilweise bleibt Schadsoftware mehrere Monate inaktiv, in der Hoffnung, größere Datenmengen abzufischen. Deswegen empfiehlt sich eine wöchentliche Sicherung, die bis zu ein Jahr zurückreicht. Somit kann eine Kontamination sämtlicher Daten nahezu ausgeschlossen werden.

Welche Maßnahmen reduzieren Gefahren im Arbeitsalltag?

Vor allem mit Umsicht können Angestellte einem Befall des Firmennetzwerks vorbeugen. Regelmäßige Sensibilisierung und gegebenenfalls Schulungen informieren Mitarbeiter über den korrekten Umgang mit Programmen und Dateien. Als zusätzliche Absicherung bietet sich eine Staffelung der Zugriffsrechte auf Computern an. Wenn alle Mitarbeiter ohne Rechte für Installationen auf ihren Konten arbeiten, verringert sich das Risiko, von schädlichen Programmen befallen zu werden.

Da neue Software in vielen Fällen unumgänglich ist, sollte auf jedem Rechner zusätzlich ein Konto mit lokalen Administratorrechten eingerichtet werden, das nur zu diesem Zweck zum Einsatz kommt. Alternativ übernimmt das zentrale IT-Team das Aufspielen neuer Programme, um Fehler oder Schwachstellen auszuschließen.

Muss das Firmennetzwerk unbedingt lokal gehostet sein?

Nein, auch zahlreiche cloudbasierte Lösungen erfüllen mittlerweile die Anforderungen an ein sicheres Firmennetzwerk. Tatsächlich setzen Google, Microsoft und Co. auf hohe Standards, weswegen sie häufig über einen besseren Schutz als das durchschnittliche IT-Netzwerk verfügen. Für zahlreiche Unternehmen dürfte der Umzug in die Cloud also sogar einen Gewinn an Sicherheit mit sich bringen.

Themen:

LESEN SIE AUCH

Deutschland unter den Top-5-Hosts von Malware- und Phishing

Zwar sinkt die Malware-Infektionsrate insgesamt, nicht jedoch die Anzahl bösartiger URLs. Deutschland zählt zu den Top-5-Ländern, in denen solche Webseiten vornehmlich gehostet werden.

Cybersicherheit: Ein gesundes Misstrauen ist Pflicht

Zero Trust stellt den Ansatz traditioneller IT-Sicherheitsstrukturen auf den Kopf: Jeder Benutzer wird bereits vor Zugriff auf eine Ressource genauestens überprüft. Was sind die Best Practices bei der Implementierung von Zero Trust und wie hängt es mit dem Prinzip des geringsten Privilegs zusammen?

Markt für IT-Sicherheit bricht erneut Umsatzrekord

Cyberattacken auf deutsche Wirtschaft mit Rekordschäden

CyberSchutz mit Weiterbildungsangebot

Identitätsdiebstahl im Internet: Risiken und Schutz

Neben Fake News und Romance Scamming sollte sich heutzutage jeder vor allem vor Identitätsdiebstahl in Acht nehmen. Denn Kriminelle missbrauchen die entwendeten persönlichen Daten zu ihrem eigenen Vorteil - mit oft drastischen Folgen für die Betroffenen.