Die Zahl der Cyberangriffe auf Unternehmen nimmt kontinuierlich zu, während die Schäden, die dabei entstehen, ins Unermessliche steigen. Mittlerweile ist ein regelrechter Wettlauf zwischen Hackern und Sicherheitsfachleuten entstanden – kaum wurde die eine Lücke geschlossen, entdecken die Angreifer ein neues Schlupfloch, durch das sie in das System eindringen können. Wer dem mit herkömmlichen Firewalls oder Sicherheitsprotokollen entgegentritt, erntet höchstens noch ein müdes Lächeln.

Rehan Khan ist Geschäftsführer der Rabb IT Solutions GmbH

Photo credit: depositphotos.com

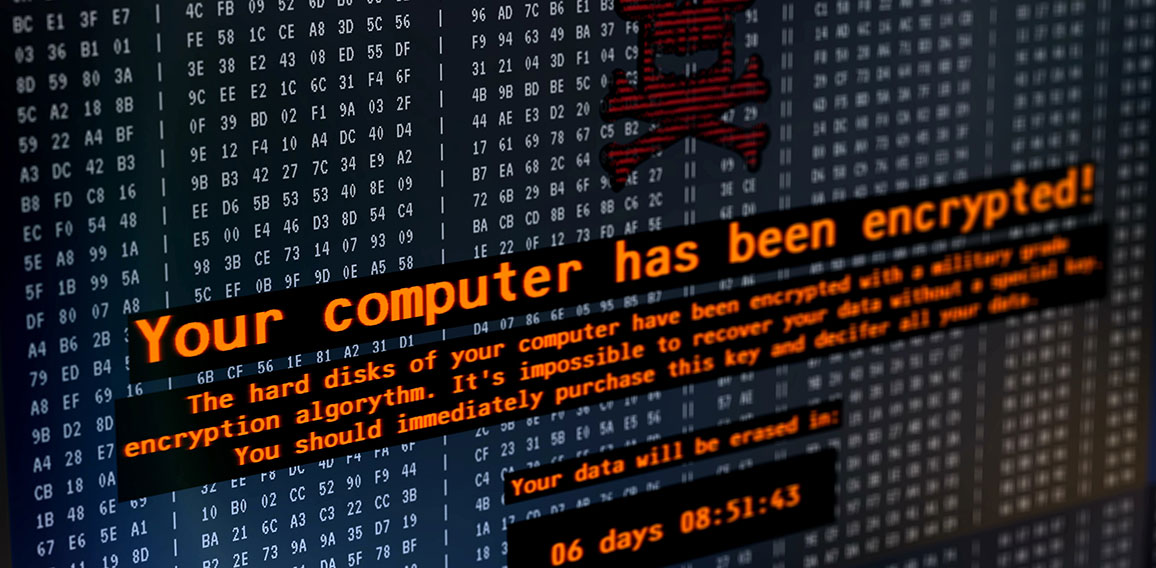

Unternehmen müssen verstehen, dass Cybersecurity mittlerweile nicht mehr optional ist, sondern Pflicht. Besonders Ransomware-Attacken nehmen zu. Doch was steckt genau hinter dieser Lösegelderpressung, wie läuft ein solcher Angriff ab und wie können Unternehmen sich davor schützen?

Was sind Ransomware-Attacken?

Ransomware bedeutet so viel wie erpresserische Software. Dabei verschaffen sich Hacker Zugriff auf die IT-Systeme eines Unternehmens und sperren die eigentlichen User aus. Erst, wenn ein Lösegeld bezahlt wurde, erhalten Betroffene wieder Zugriff auf ihre Programme und Daten. Diese Lösegeldforderung hat es in sich: Durchschnittlich 1,5 Millionen Euro wechseln bei einem Ransomware-Angriff den Besitzer.

Ebenfalls beunruhigend: Die Anzahl dieser Attacken hat drastisch zugenommen. Laut Ransomware-Bericht der Rabb IT Solutions GmbH aus dem Jahr 2022 waren bereits 66 Prozent der Befragten schon einmal betroffen. Das entspricht einem Zuwachs von erschreckenden 78 Prozent.

Wie laufen Ransomware-Attacken ab?

Eine Ransomware-Attacke beginnt immer mit einer Sicherheitslücke im System. Über diese verschaffen sich die Angreifer Zutritt und machen sich sogleich daran, die bestehenden Sicherheitssysteme auszutricksen. Sollte dies nicht funktionieren, bleibt der Weg über die Administratorenrechte, die sich die Hacker selbst verleihen.

Ab dann beginnt der eigentliche Angriff: Mit speziellen Programmen greifen die Eindringlinge auf verschiedene Anwendungen zu und verschlüsseln die gespeicherten Daten. Wenn das System dann für das Unternehmen nutzlos geworden ist, stellen sie ihre Lösegeldforderung. Sollte dieser nicht nachgekommen werden, bleibt das Unternehmen von seinen eigenen Systemen ausgesperrt. Je nach Inhalt drohen die Angreifer zusätzlich mit einer Veröffentlichung der Daten.

Einen garantiert funktionierenden Schutz gibt es nicht, stattdessen sollten folgende Maßnahmen angewendet und regelmäßig wiederholt werden:

Frühes und regelmäßiges Patchen

Knapp 47 Prozent der Cyber-Vorfälle aus dem Jahr 2021 kamen von ungepatchten Schwachstellen. Für Unternehmen bedeutet das: Sie sollten zeitnah Endpoints, Mobilgeräte, Server und Anwendungen patchen, um so wenig Angriffspunkte wie möglich zu haben.

Auf regelmäßige Backups und den Lagerort achten

73 Prozent der 2022 befragten IT-Manager konnten die während eines Angriffs verschlüsselten Daten dank Backups wiederherstellen. Daraus ergibt sich auch die Wichtigkeit für Unternehmen, Backup-Daten zu verschlüsseln.

Außerdem sollten sie offline und außerhalb der Büroräumlichkeiten gelagert werden. So kann verhindert werden, dass Angreifer über Cloud-Backups oder Speichergeräte darauf zugreifen können.

Dateierweiterungen aktivieren

Normalerweise sind Dateierweiterungen in Windows ausgeblendet. Um einen höheren Schutz zu erreichen, sollten Unternehmen diese aktivieren, um in der Folge Dateitypen zu erkennen, die sonst nicht an Benutzer gesendet werden. Dabei kann es sich zum Beispiel um JavaScript-Dateien handeln.

JavaScript (.JS)-Dateien überprüfen und in Notepad öffnen

Gerade bei besagten JavaScript-Dateien besteht ein hohes Risiko eines Cyberangriffs. Solche Dateien sollten deshalb zunächst in Notepad geöffnet werden, da schädliche Skripte dort nicht ausgeführt werden können. So kann man die Datei zunächst in Ruhe überprüfen.

Makros deaktivieren

Microsoft hat die automatische Ausführung von Makros aus Sicherheitsgründen bereits vor Jahren deaktiviert. Denn viele Infektionen kommen gerade von aktivierten Makros. Unternehmen sollten deshalb bewusst darauf achten, Makros zu deaktivieren.

Unaufgefordert zugesandte Anhänge

Unter Cyberkriminellen ist weiterhin eine Masche üblich: Mittlerweile ist überall in Unternehmen durchgedrungen, dass man Dokumente nur dann öffnen soll, wenn man sich ihrer Sicherheit bewusst ist.

Nur ist es schwierig, die Sicherheit zu überprüfen, ohne das Dokument zu öffnen. Das führt oft dazu, dass Dateien doch geöffnet werden und dadurch Angriffe stattfinden können. Unternehmen sollten ihre Mitarbeiter deshalb dafür sensibilisieren, bei Zweifeln auf keinen Fall Dateien zu öffnen.

Administratorrechte überwachen

Wichtig ist darüber hinaus, Domain-Administratorrechte zu überwachen. Wenn nötig, sollten die Rechte auch entzogen werden, wenn ein Benutzer sie nicht braucht. Außerdem sollten Verantwortliche nie länger als nötig als Administrator angemeldet sein. Nicht zuletzt sollte man darauf achten, keine Dokumente zu öffnen und nicht zu surfen, wenn man mit Administratorrechten angemeldet ist.

Zum Autor

Rehan Khan ist Geschäftsführer der Rabb IT Solutions GmbH, die sich auf umfassende IT-Dienstleistungen für den Mittelstand spezialisiert hat. Besonders aufgrund des digitalen Fortschritts in den letzten Jahren wird die Informationstechnologie immer präsenter – schließlich gilt sie als Bindeglied zwischen Mensch und Technik.

Eine sichere IT-Infrastruktur ist für Unternehmen heutzutage wichtiger denn je. Mit fast zwei Jahrzehnten Erfahrung und großer Expertise bietet IT-Experte Rehan Khan seinen Kunden individuelle Lösungen, zuverlässige Betreuung und effektiven Schutz vor Sicherheitslücken.

Themen:

LESEN SIE AUCH

Ransomware-Vorfälle auf besorgniserregendem Niveau

Hacker nehmen zunehmend digitale Lieferketten ins Visier und starten massenhafte Cyberangriffe, um Geld von Unternehmen zu erpressen. Zwischen 2019 und 2022 stieg die Zahl der Cyber-Vorfälle, in denen Daten abfließen, auf fast 80 Prozent. Für 2023 ist ein weiterer signifikanter Anstieg absehbar.

So schützen Sie Ihr Unternehmen wirksam gegen Cyberangriffe

Unternehmen investieren zwar zunehmend in den Ausbau der eigenen IT- und Cybersicherheit, dennoch können sie das Risiko eines Cyberangriffs oft nicht mehr kontrollieren - aber immerhin stark eindämmen. Ein Überblick über die wichtigsten Maßnahmen zur Stärkung der IT-Sicherheit und Cyberresilienz.

Digitale Briefe statt KI-Chatbot GPT

Bin ich schon drin? Während viele Marketing- und Vertriebsexperten den Erfolg der neuesten Künstlichen Intelligenz ChatGPT feiern, ist ein Großteil des deutschen Klein- und Mittelstandes auf der Digitalisierungsstufe E-Mail stehengeblieben.

Ransomware: Jedes fünfte Unternehmen ist Opfer

Ransomware-Attacken, die eine Zahlung von Lösegeld als Ziel haben, sind inzwischen die häufigste Form von Cyber-Angriffen und betreffen im Rahmen groß angelegter Angriffswellen immer mehr Unternehmen weltweit. Ein Fünftel der deutschen Unternehmen ist bereits betroffen.

Best Practices für den Schutz in der neuen Arbeitswelt

Mit der Einführung des Homeoffice sind für Unternehmen die Cyber-Risiken gestiegen. Denn außerhalb des schützenden Unternehmensnetzwerks stellen Mitarbeiter-Endgeräte für Hacker oft ein leichtes Ziel dar. Mit welchen Maßnahmen diese Endpoints sich erfolgreich sichern lassen.